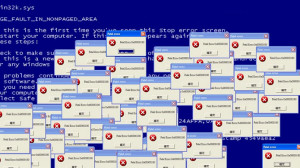

zEus es como se conoce a la alerta engañosa que aparece en pantalla cuando cierto caballo de Troya invade un ordenador. Se cuela sin permiso en equipos informáticos con un objetivo claro: Con este secuestrador de ordenadores lo peor es que no hay ninguna garantía de que todo vaya a volver a la normalidad después de seguir sus instrucciones. Los programas informáticos de seguridad no detectan las infecciones bootkit ya que sus componentes se ubican fuera de los sistemas de archivos estándar. Este es un fragmento de la alerta que despliega zEus: